Recientemente, las autoridades indias, incluido el Bureau Central de Investigación (CBI), han lanzado una investigación importante sobre un intercambio ilegal de Voz sobre Protocolo de Internet (VoIP) descubierto en Bihar. No se trata solo de una infracción telefónica rutinaria — se afirma que la configuración VoIP está vinculada a actividades de cibercriminalidad a gran escala, incluidas estafas que explotan los sistemas telefónicos débiles y engañan al público.

En términos sencillos, este caso gira en torno a una operación de telecomunicaciones no autorizada que utilizó ilegalmente la tecnología VoIP y un dispositivo llamado caja SIM para redirigir llamadas internacionales a India a través de redes telefónicas locales. El resultado fue una forma de que los estafadores ocultaran el origen de sus llamadas y las utilizaran potencialmente con fines delictivos, causando pérdidas económicas a los operadores telefónicos, pérdida de ingresos públicos y riesgos para la seguridad ciudadana.

Para entender por qué esto es importante, debemos explorar varios puntos:

- Qué es un intercambio VoIP y cómo funciona

- Por qué un intercambio VoIP ilegal es perjudicial

- Cómo los estafadores utilizan esta tecnología para engaños

- Por qué el CBI investiga este caso y qué han encontrado los investigadores hasta ahora

- Cómo encaja esto en el panorama más amplio de las estafas telefónicas habilitadas por cibercriminalidad en India

1. ¿Qué son VoIP y un intercambio VoIP?

Voz sobre Protocolo de Internet (VoIP) es una tecnología que permite realizar llamadas de voz usando internet en lugar de las redes telefónicas tradicionales. Servicios como Skype, llamadas de WhatsApp, Zoom, llamadas de Telegram y muchos servicios de llamadas internacionales utilizan VoIP porque es más barata, flexible y funciona con cualquier conexión a internet.

Un intercambio VoIP es un sistema que enruta llamadas telefónicas mediante protocolos de internet. En sistemas telefónicos legítimos, las empresas de telecomunicaciones o proveedores de servicios utilizan los intercambios VoIP para conectar llamadas a larga distancia minimizando costes. Cuando se realiza legalmente y está regulado adecuadamente, ayuda a reducir las tarifas de llamada y hace que la comunicación sea más eficiente.

Sin embargo, cuando la tecnología VoIP se usa indebidamente, los delincuentes pueden explotarla para eludir los controles legítimos de la red, ocultar el origen de las llamadas y evitar los cargos de llamadas internacionales. Eso es lo que supuestamente ocurre en el caso bajo investigación: un intercambio VoIP ilegal no autorizado por los reguladores de telecomunicaciones.

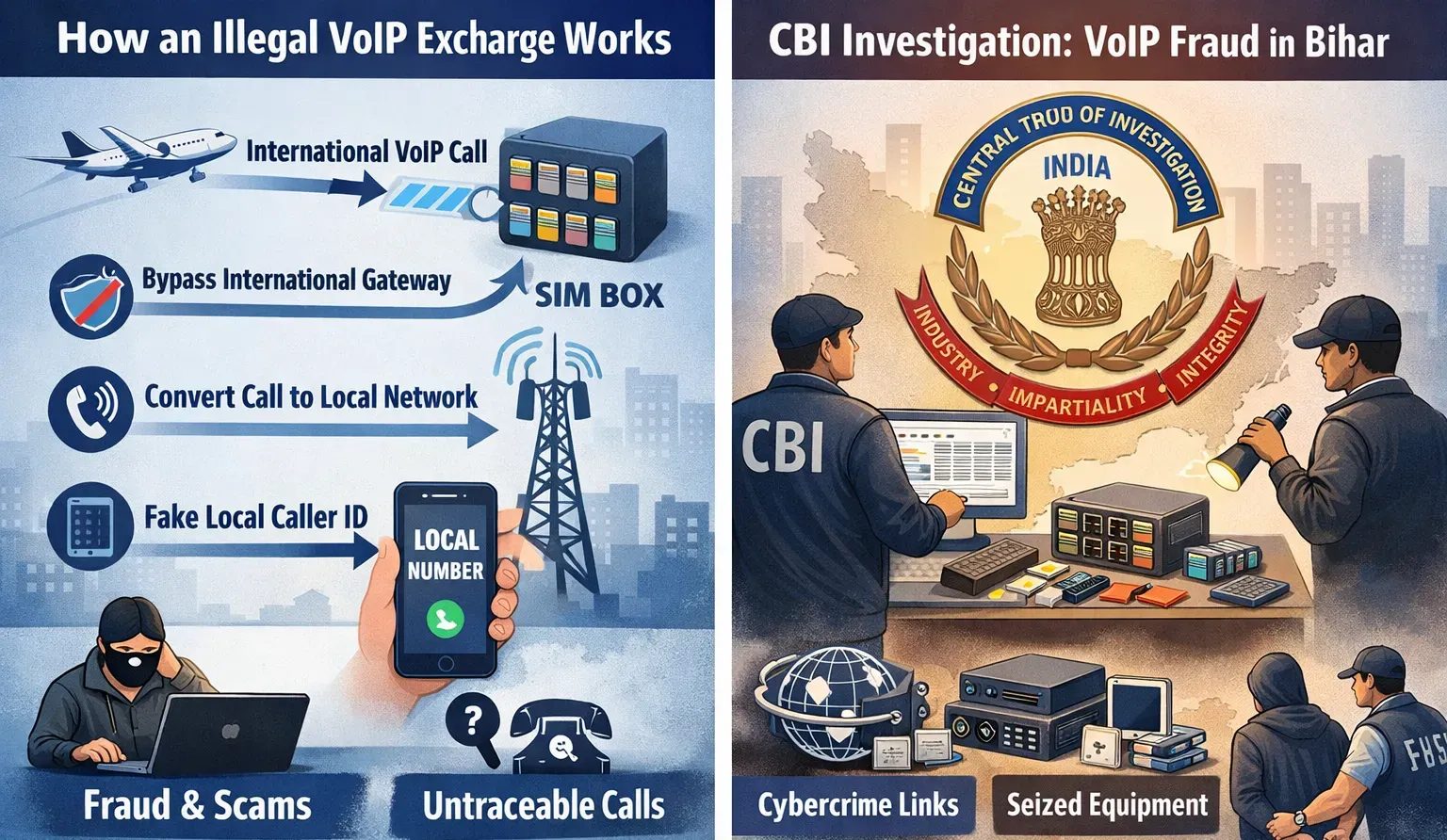

2. Funcionamiento de un intercambio VoIP ilegal

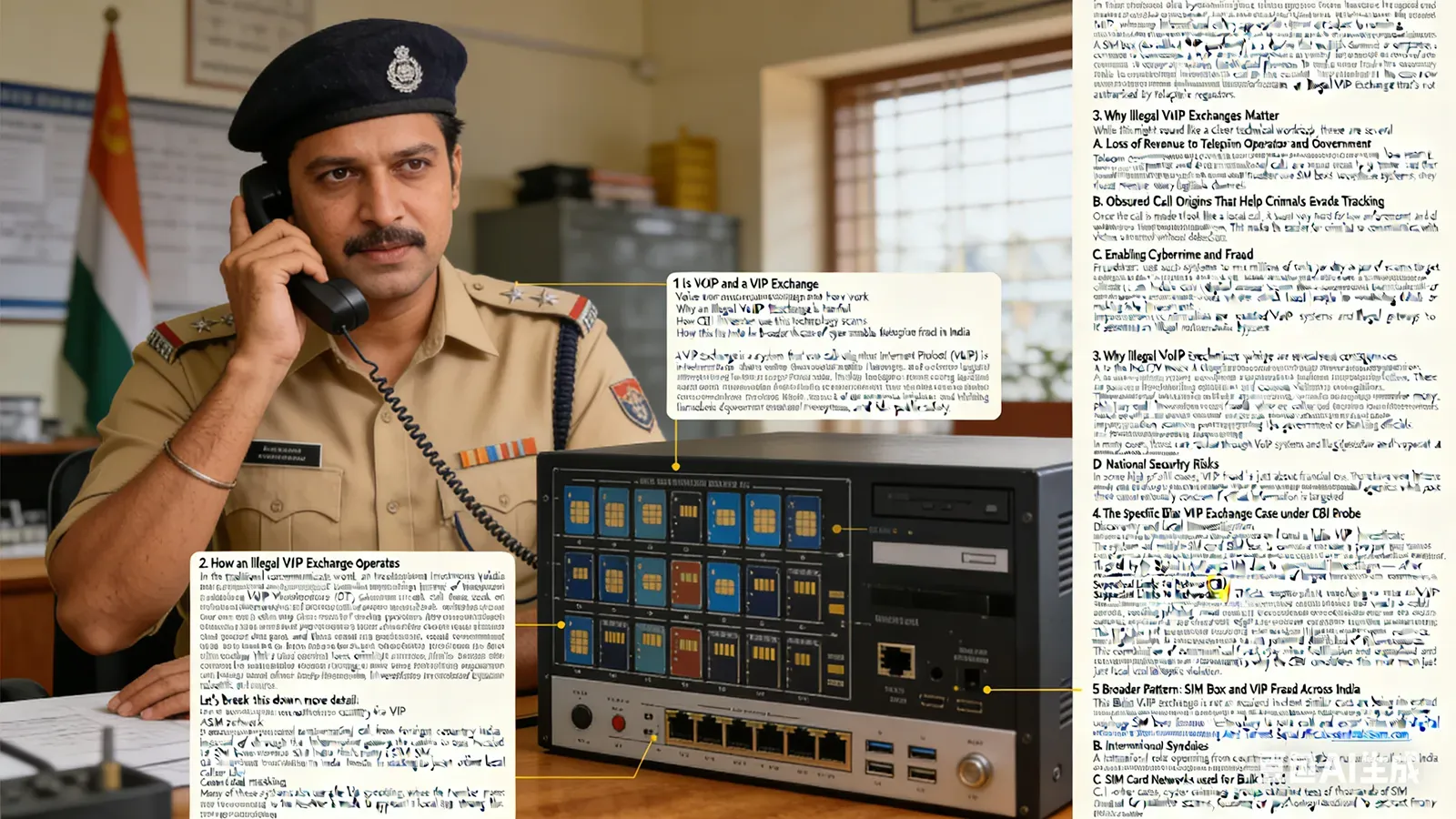

En el mundo tradicional de las telecomunicaciones, una llamada internacional desde un país extranjero a India debe pasar por pasarelas internacionales licenciadas. Estas están reguladas por autoridades como el Departamento de Telecomunicaciones (DoT), que se asegura de que las llamadas internacionales paguen las tarifas correspondientes y estén sujetas a seguimiento.

Una caja SIM (también llamada pasarela VoIP) es un dispositivo que contiene múltiples tarjetas SIM de un operador móvil. Conecta una llamada VoIP (basada en internet) a una red móvil tradicional haciéndose pasar por muchos teléfonos móviles individuales. Esta configuración permite que el tráfico de voz desde el extranjero sea redirigido a las redes locales como si fueran llamadas nacionales, ocultando la fuente original y evitando las rutas reguladas de llamadas internacionales.

Desglosemos esto con más detalle:

- Llega una llamada VoIP internacional: Una llamada se origina en otro país a través de una red VoIP.

- La caja SIM intercepta la llamada: En lugar de pasar por la pasarela internacional adecuada, la llamada se enruta a una caja SIM ubicada en India con muchas tarjetas SIM activas.

- La llamada parece local: La caja SIM reenvía la llamada a la red móvil nacional usando una de sus tarjetas SIM, haciendo que parezca una llamada local ordinaria.

- Enmascaramiento del identificador de llamada: Muchos de estos sistemas también usan suplantación de identificador de llamada, donde el número que se muestra al receptor parece local, aunque la llamada proviene realmente del extranjero.

Todo este proceso permite a los delincuentes eludir los sistemas de seguimiento telefónico, evitar las tarifas internacionales y ocultar la fuente real de la llamada. Se trata, esencialmente, de un bypass ilegal de telecomunicaciones.

3. Por qué importan los intercambios VoIP ilegales

Aunque esto pueda parecer una solución técnica ingeniosa, tiene varias consecuencias graves:

A. Pérdida de ingresos para operadores y gobierno

Las empresas de telecomunicaciones y los gobiernos pierden dinero, ya que las llamadas internacionales deben pagar tarifas que financian la infraestructura de red y la regulación. Cuando los estafadores usan cajas SIM para eludir estos sistemas, desvían los ingresos de los canales legítimos.

B. Orígenes de llamadas ocultos que ayudan a los delincuentes a evitar el rastreo

Una vez que la llamada parece local, resulta muy difícil para las fuerzas del orden y los reguladores de telecomunicaciones rastrear su origen original. Esto facilita a los delincuentes comunicarse con las víctimas sin ser detectados.

C. Facilitación de cibercriminalidad y estafas

Los estafadores usan estos sistemas para realizar millones de llamadas al día como parte de engaños dirigidos a ciudadanos desprevenidos. Estos pueden incluir:

- Estafas de arresto digital, donde los estafadores se hacen pasar por agentes de la ley y obligan a las víctimas a transferir dinero.

- Estafas de phishing y de inversión, donde los llamantes engañan a las personas para que revelen datos bancarios o realicen inversiones falsas.

- Estafas de suplantación de identidad, haciéndose pasar por funcionarios públicos o bancarios.

En muchos casos, estas llamadas se enrutan a través de sistemas VoIP y pasarelas ilegales para evitar la detección y operar a gran escala.

D. Riesgos para la seguridad nacional

En algunos casos destacados, la estafa VoIP no se trata solo de pérdidas económicas. Ha habido incidentes en los que los estafadores realizaron llamadas haciéndose pasar por organismos de defensa o nacionales, lo que supone un riesgo para la seguridad nacional si se dirigen a información crítica.

4. El caso específico del intercambio VoIP de Bihar bajo investigación del CBI

Según el artículo de IndiaTV News y los informes complementarios:

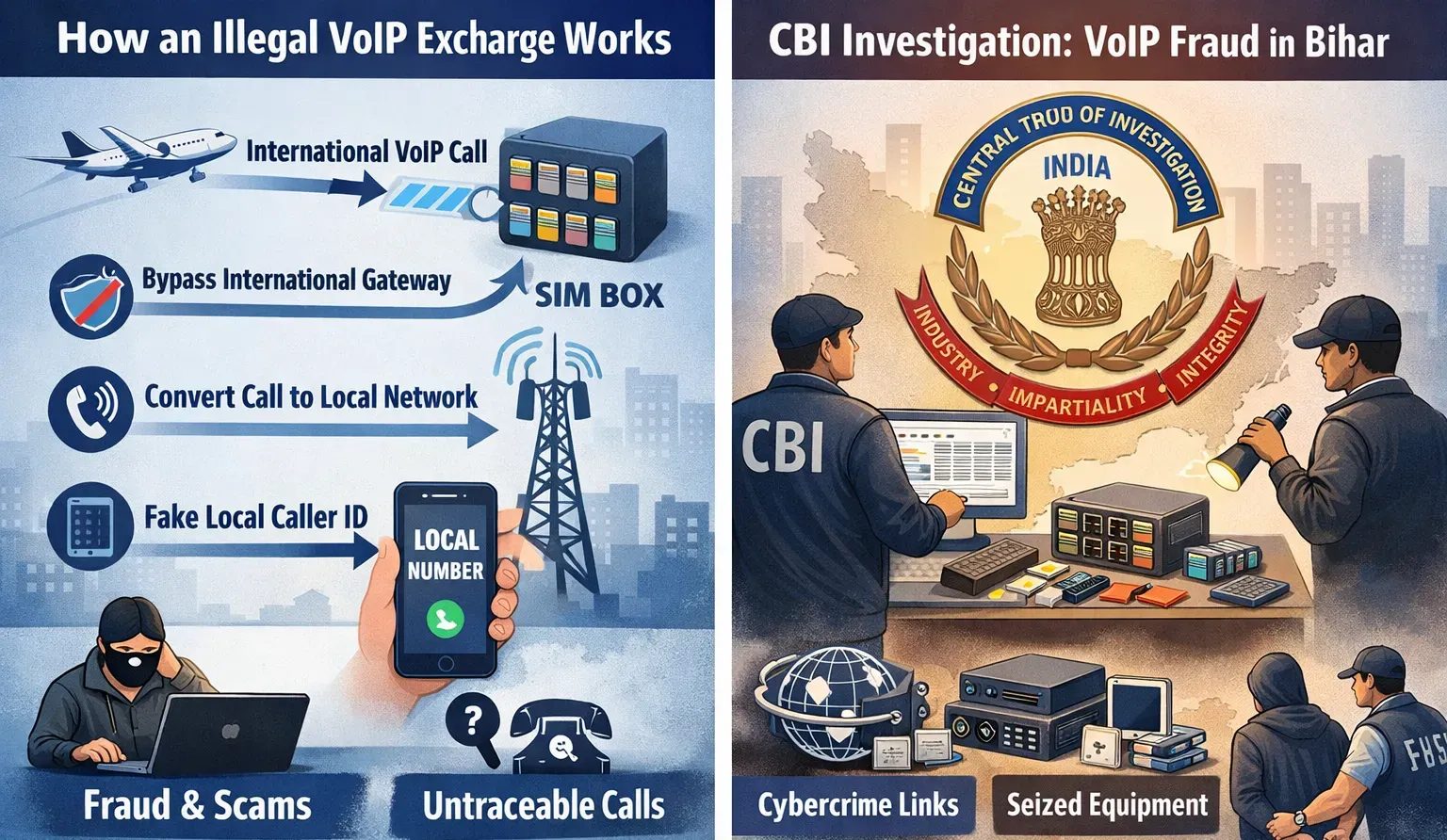

Descubrimiento e investigación local

- En el distrito de Bhojpur, Bihar, la policía local descubrió un intercambio VoIP ilegal.

- El sistema usaba múltiples tarjetas SIM y cajas SIM para convertir llamadas internacionales en locales sin la autorización adecuada.

- Fue detectado por la Unidad de Inteligencia Digital debido a patrones inusuales de tráfico de llamadas y un uso indebido potencial.

Traslado al Bureau Central de Investigación (CBI)

- El caso fue registrado inicialmente por la policía de Bihar, pero por su gravedad y los vínculos sospechosos con la cibercriminalidad, fue trasladado al Bureau Central de Investigación — el principal organismo federal de investigación de India — tras una notificación gubernamental.

- La intervención del CBI indica la preocupación de que el intercambio VoIP fuera más que una estafa local; podría formar parte de redes transnacionales de cibercriminalidad más amplias.

Vínculos sospechosos con redes de estafas

- Las autoridades sospechan que la configuración VoIP ilegal se usaba para apoyar cibercriminalidades a gran escala, posiblemente incluidos phishing, estafas y planes de extorsión por ingeniería social.

- Los investigadores creen que los estafadores usaban el intercambio para ocultar el origen de las llamadas y coordinar operaciones de engaño en distintas regiones.

Tarjetas telefónicas y distribución

- Según se informa, la investigación ha rastreado algunas de las tarjetas SIM usadas en este sistema hasta adquisiciones fraudulentas a través de operadores de puntos de venta en otras partes del país.

- Esto pone de relieve no solo el mal uso de la tecnología, sino también una posible distribución ilegal de recursos telefónicos.

Esta combinación de estafa telefónica, facilitación de cibercriminalidad y delincuencia organizada es por lo que el CBI considera esto más que una simple infracción telefónica local.

5. Patrón general: estafas con caja SIM y VoIP en toda India

Este intercambio VoIP de Bihar no es un incidente aislado. Se investigan casos similares en todo el país, lo que muestra un patrón persistente de estafas telefónicas y cibernéticas que involucran tecnología VoIP y cajas SIM. Ejemplos de informes recientes incluyen:

A. Grandes redes de cajas SIM en ciudades

La policía de Delhi desmanteló sindicatos que usaban tecnología de caja SIM para enrutar llamadas y extorsionar a las víctimas con estafas de «arresto digital», suplantando la identidad de funcionarios del Escuadrón Antiterrorista. (sentinelassam.com)

B. Sindicatos internacionales

Un equipo transnacional que operaba desde países como Camboya redirigió llamadas a India para estafas punitivas, centrándose en la coerción psicológica para extraer dinero de las víctimas.

C. Redes de tarjetas SIM usadas para estafas masivas

En otros casos, grupos de cibercriminales obtuvieron decenas de miles de tarjetas SIM de forma fraudulenta para enviar mensajes masivos en estafas como phishing u ofertas de inversión falsas — a menudo enrutadas a través de pasarelas telefónicas ilegales.

D. Pasarelas ilegales que eluden la infraestructura telefónica

En otros estados como UP y Karnataka, la policía ha descubierto pasarelas ilegales que proporcionan acceso sin supervisión a llamadas internacionales disfrazadas de locales. (ThePrint)

E. Esfuerzos nacionales contra las estafas

Organismos reguladores como la Autoridad Reguladora de Telecomunicaciones de India (TRAI) también han ordenado cambios en las series numéricas (como los números «1600») para que las llamadas oficiales sean más fáciles de reconocer y reducir los incidentes de estafas. (Business Standard)

En conjunto, estos incidentes muestran que la estafa con VoIP y caja SIM no es un problema marginal — es un problema nacional de telecomunicaciones y cibercriminalidad con implicaciones económicas y de seguridad.

6. Por qué importa esta investigación

Hay varias razones por las que la investigación del CBI sobre el intercambio VoIP ilegal es importante:

A. Proteger a los ciudadanos

Estafas potenciadas por VoIP como el «arresto digital» y el phishing han sustraído miles de millones de rupias a las víctimas y causado sufrimiento psicológico. Una aplicación estricta de la ley ayuda a disuadir a los estafadores.

B. Proteger la infraestructura telefónica

Las redes de telecomunicaciones son críticas para la infraestructura nacional. Las pasarelas ilegales socavan las regulaciones, perjudican económicamente a los operadores y debilitan la integridad de las redes de comunicación.

C. Redes delictivas internacionales

La naturaleza transfronteriza de muchas operaciones con caja SIM sugiere coordinación con grupos delictivos internacionales. Investigarlas ayuda a construir mejores mecanismos de cooperación global.

D. Fortalecer la aplicación de la ley

La creciente intervención del CBI refleja un reconocimiento más amplio de que la cibercriminalidad y las estafas telefónicas requieren experiencia especializada y autoridad federal para ser investigadas exhaustivamente.

7. Cómo los esquemas VoIP ilegales facilitan las estafas

Para apreciar cómo funciona esta estafa telefónica en la práctica, ayuda entender las estafas comunes que se benefician de los intercambios VoIP ilegales:

A. Estafas de arresto digital

En este esquema, los llamantes se hacen pasar por fuerzas del orden o organismos públicos, alegan que la víctima está implicada en un delito y la obligan a transferir dinero para «resolver» el problema. Estas llamadas suelen usar sistemas VoIP para suplantar números locales y evitar el rastreo.

B. Phishing y estafas de inversión

Los estafadores llaman a cientos o miles de personas a través de redes habilitadas por VoIP para promocionar préstamos falsos, inversiones o servicios financieros, recopilando información personal y bancaria.

C. Suplantación de bancos y autoridades

Los cibercriminales suelen afirmar ser de bancos, reguladores telefónicos (como la TRAI) o autoridades financieras para engañar a las personas y hacer que compartan códigos OTP o credenciales de acceso sensibles, que luego se usan para robos. (Business Standard)

D. SMS masivos y phishing

Algunas redes no solo realizan llamadas — envían millones de SMS masivos usados en campañas coordinadas de phishing. Estos mensajes suelen vincularse a redes de llamadas VoIP para el seguimiento.

En todas estas estafas, los intercambios VoIP ilegales ayudan a los delincuentes a operar a gran escala y evitar la detección al enrutar el tráfico a través de pasarelas no autorizadas.

8. Aplicación de la ley y próximos pasos

La investigación del CBI probablemente involucre múltiples técnicas de investigación:

- Rastreo del tráfico de llamadas y patrones de uso de SIM

- Entrevistas con personal de telecomunicaciones y distribuidores de tarjetas SIM

- Coordinación con organismos como el DoT, la TRAI y las fuerzas del orden internacionales

- Incautación de equipos, servidores, cajas SIM y pruebas digitales

En términos generales, esta represión forma parte de una tendencia más amplia en la que las autoridades indias se toman la cibercriminalidad y las estafas telefónicas en serio, intensificando los procesamientos y tratando de cerrar redes enteras en lugar de actuar contra individuos aislados.

Conclusión

El intercambio VoIP ilegal bajo investigación del CBI no es solo una infracción técnica de telecomunicaciones — es una infraestructura delictiva compleja que permitió estafas a gran escala, ocultó el origen de las llamadas y socavó las salvaguardias regulatorias. Debido a la forma en que se manipuló la tecnología VoIP, los estafadores pudieron ocultar sus actividades, eludir la detección y realizar estafas masivas que perjudicaron económica y psicológicamente a miles de víctimas.

Las agencias de aplicación de la ley de India, incluido el CBI, ahora intentan desmantelar esta red, reunir pruebas y responsabilizar a los culpables — incluidos los posibles vínculos con sindicatos internacionales de cibercriminalidad más grandes que han explotado las lagunas en los sistemas telefónicos.

Si quieres profundizar aún más en cómo funciona la tecnología de estafas VoIP o en qué sanciones legales se aplican en India por estos delitos, ¡solo avísame!

English

English Deutsch

Deutsch 한국어

한국어 Русский

Русский Français

Français 日本語

日本語 لالعربية

لالعربية हिन्दी

हिन्दी Español

Español Português

Português 繁体中文

繁体中文 简体中文

简体中文